谷歌宣布,他们将很快进行利用Chrome浏览器中HTTP-over-HTTPS(DoH)的试用。此实验将在Chrome 78上进行,并将尝试将用户的DNS服务器升级到相应的DoH服务器,并在可用时将其用于DNS解析。

对于那些不熟悉卫生部,它允许DNS解析被通过加密的HTTPS连接,而不是通过正常的纯文本DNS查找进行。

由于某些国家和ISP通过监视DNS流量来阻止与站点的连接,因此DoH将允许用户绕过审查,可能的欺骗攻击并增加隐私,因为无法轻松监视其DNS请求。

“顾名思义,其想法是将HTTPS的关键安全性和隐私优势引入DNS,这是您的浏览器如何确定托管给定网站的服务器的方式。例如,当连接到公共WiFi时,DoH会阻止其他WiFi用户看到您访问的网站,并防止潜在的欺骗或欺骗攻击。”

在Chrome 78中进行的实验

对于运行Chrome Beta(即将推出的Beta版)的一小部分用户,Google将进行一项实验,以检查其DNS提供程序是否属于一小部分已知的兼容DoH的提供程序。如果用户的DNS提供商属于列表的一部分,Chrome将自动升级到该提供商的DoH服务器以执行DNS解析。

另一方面,如果用户的DNS提供商不在列表中,则他们将回退到其正常的DNS解析度。

将作为此测试的一部分升级的DNS提供程序的列表包括:

Cleanbrowsing

Cloudflare

DNS.SB

Google

OpenDNS

Quad9该实验将在Linux和iOS以外的所有受支持平台上运行。在Android 9及更高版本上,如果用户配置了基于TLS的DNS提供商,则Chrome将改用该提供商,并且只有在出现错误时才使用其列表中的DNS提供商。

通过仅在支持用户当前的DNS提供商的情况下将DNS分辨率升级到DoH,Google认为用户的DNS分辨率体验将保持不变。

通过使DNS提供者保持原样并仅升级到提供者的等效DoH服务,用户体验将保持不变。例如,DNS提供商提供的恶意软件保护或父母控制功能将继续起作用。如果DoH失败,Chrome将恢复为提供商的常规DNS服务。通过禁用chrome:// flags /#dns-over-https上的标志,可以从Chrome 78中退出该实验。

但是,Mozilla有不同的计划,正遭到批评。

Mozilla DoH计划受到批评

Mozilla 上周宣布,他们将默认在Firefox浏览器中启用DoH,但他们不会尝试升级到由用户的DNS提供商操作的DoH服务器,而是将使用Cloudflare的DoH服务器。

这种使用Cloudflare的DoH服务器而不是用户现有DNS提供商使用的服务器的努力遭到了Linux发行维护者和网络管理员的批评。

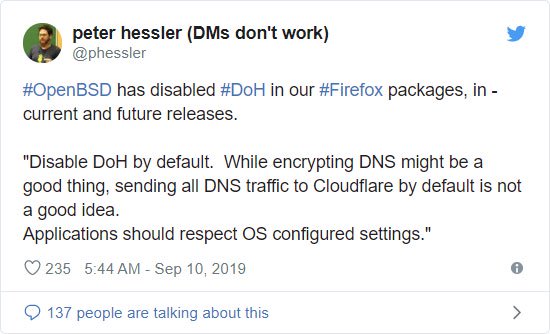

例如,OpenBSD开发人员Peter Hessler发推文说,OpenBSD在当前和将来的版本中已禁用其Firefox软件包中的DoH,因为“默认情况下,将所有DNS流量发送到Cloudflare都不是一个好主意。”

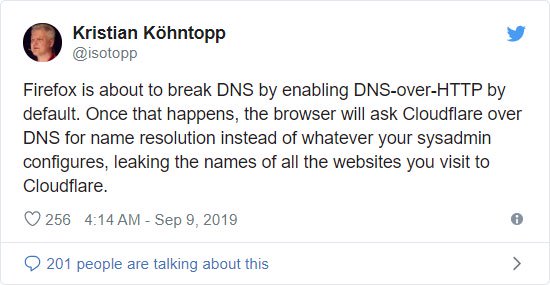

高级可伸缩性工程师KristianKöhntopp表示,Mozilla即将“破坏DNS”,因为Cloudflare将用于系统管理员指定的DNS解析。这会将您在公司环境中访问的所有网站的名称泄露给Cloudflare。

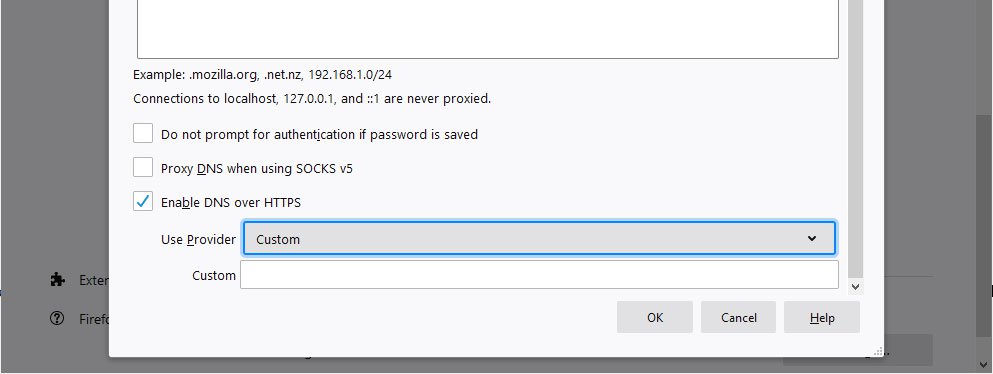

对于不想在Firefox中使用默认DoH Cloudflare服务器的用户,可以转到选项,然后选择网络设置,然后将“ 使用提供者”下的提供者更改为自定义提供者。

对于许多用户而言,他们将不知道任何更改,并且默认情况下将使用Cloudflare的DoH服务器。

虽然这可能不是一件坏事,因为他们将使用加密的DNS解析,但数据是Internet的通行手段,而Cloudflare将获得大量数据。

来源:这里